Según Google, las contraseñas están muertas y tenemos que buscar otras formas de acceder a los servicios. Hemos hablado en posts anteriores sobre cómo crear una buena contraseña y cómo almacenar y recordar todas esas contraseñas una vez generadas, lo cual está muy bien para la mayor parte de los usuarios… pero a algunas veces oímos que han hackeado algún servicio donde estamos dados de alta y que los malotes han conseguido acceder a la base de datos de usuarios… qué pasa entonces? Han podido acceder a mi usuario? Pues depende, normalmente las contraseñas de los usuarios se almacenan cifradas en la base de datos y sólo es posible obtenerlas por fuerza bruta, por lo que si tenemos una contraseña robusta no van a poder acceder a nuestro usuario… pero en otras ocasiones nuestra contraseña ha quedado expuesta, con lo que sin comerlo ni beberlo nos hemos quedado con el culo al aire pese a que pusimos mucho empeño en generar nuestra contraseña, no se la hemos dado a nadie y la hemos cuidado con el mismo celo que cuidamos las llaves de casa… malditos hackers.

Por otro lado, puede ocurrir que tengamos una contraseña preciosa, cumpliendo con todos los requisitos de seguridad que comentábamos hace unos días pero que utilicemos un ordenador que tenga algún virus o troyano (ya hablaremos de los troyanos, me lo apunto) especializado en robar contraseñas. En este caso, dará igual que nuestra contraseña sea segura o que se almacene cifradísima en la base de datos del servicio… el troyano o el virus la capturará conforme la escribimos en el teclado, antes de enviarla al servicio para ser cifrada y almacenada en la base de datos.

Parece que los malos se las saben todas, eh? Yo me fijo en el candadito de la URL como que es segura, miro que esté navegando a través de HTTPS, me rompí los cuernos en generar una contraseña segura… y ahora resulta que me he conectado desde el ordenador de un amigo (o desde el ordenador del hotel para imprimir mis billetes de avión) que no disponía de actualizaciones ni de antivirus y me han robado la contraseña. Si es que uno no puede confiar en nadie!

2FA: Doble factor de autenticación

El doble factor de autenticación viene a solucionar ese problema. Básicamente, para acceder a un servicio que lo soporte, vamos a necesitar una contraseña y un número aleatorio que genera nuestro móvil. Parece complicado, verdad? Dos cosas a recordar! No, no os preocupéis, vamos a ver qué es lo que hace exactamente esta nueva funcionalidad de seguridad.

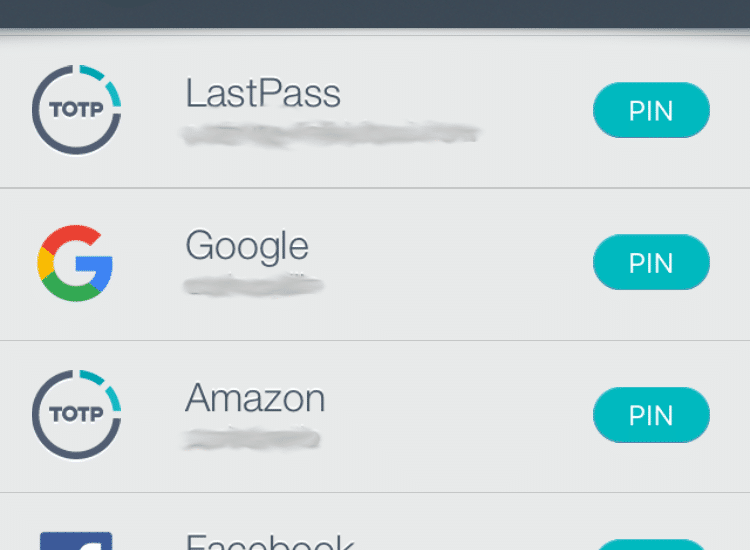

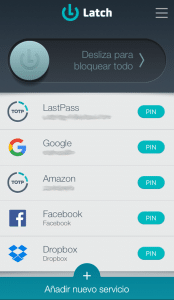

Cuando nos damos de alta en un servicio que soporta 2FA, el servicio se asocia con una aplicación que instalamos en nuestro móvil para gestionar los accesos 2FA. Cada vez que queramos entrar desde una ubicación rara (no, no lo pide cada vez), tenemos que entrar en la aplicación del móvil y escribir el numerito que haya generado en ese momento, que suele ser de 6 cifras y con una duración determinada. Así el servicio sabe que somos nosotros (tenemos nuestro móvil, no sólo la contraseña) y que es una conexión lícita. Esta es una imagen de mi móvil, por ejemplo:

Cuando quiero entrar en alguno de estos servicios, además de escribir mi contraseña, el sistema me pregunta por el numerito que en ese momento haya generado mi teléfono:

Lo bueno es que esta funcionalidad es muy configurable, puedes hacer por ejemplo que Facebook te pida el numerito sólo cuando te conectes desde un ordenador o móvil que no sea el tuyo habitual o desde un país raro que no sea el de siempre. Sólo en ese caso habrá que escribir el numerito.

¿Qué servicios soportan 2FA?

Poco a poco se van incorporando nuevos servicios que soportan 2FA, pero lo podemos encontrar disponible ya en los más habituales. No todos ellos disponen de la posibilidad de ‘centralizar’ el PIN en una aplicación, algunos simplemente la mandan por SMS a tu teléfono (y de paso se hacen con tu número de teléfono, con lo que saben SEGURO que eres un usuario fiel a la red). Es decir, puedes utilizar 2FA en Google (https://www.google.com/landing/2step/), en Dropbox (https://www.dropbox.com/help/security/enable-two-step-verification), en Amazon (https://www.amazon.com/gp/help/customer/display.html?nodeId=201962420), por supuesto en LastPass como ya comentamos (https://helpdesk.lastpass.com/multifactor-authentication-options/), en Microsoft (https://support.microsoft.com/es-es/help/12408/microsoft-account-about-two-step-verification), en Facebook (https://www.facebook.com/help/148233965247823), en Twitter (https://support.twitter.com/articles/20170388#), en Instagram (https://www.turnon2fa.com/tutorials/turn-2fa-instagram/)… y en muchísimos servicios más, yo lo utilizo hasta en servicios como GitHub (https://help.github.com/articles/providing-your-2fa-authentication-code/).

Venga vale, me has convencido, ¿qué me tengo que instalar en el móvil?

Existen varias aplicaciones capaces de identificar los servicios y generar el numerito, la más común seguramente es Google Authenticator (disponible para iOS y para Android). En mi caso, utilizo Latch de los compañeros de ElevenPaths porque me da algo más de flexibilidad y porque ya tenía otros servicios integrados con Latch, por lo que tenerlo todo en la misma aplicación me es muy cómodo. No obstante, si queréis empezar desde el principio, lo más sencillo es acceder al manual de Google y seguir los pasos para tener un poquito más segura vuestra cuenta de GMail. Una vez que tengáis la primera dada de alta, se os irán ocurriendo otros servicios que proteger y seguro que os pica un poco el gusanillo de doble-factor-autenticar todos vuestros servicios.

Venga, animaos que es muy sencillo de hacer y con eso aumentamos exponencialmente la seguridad de nuestro usuario. Nadie podría acceder a ese servicio protegido, ni siquiera teniendo nuestra contraseña!

[…] todas tus contraseñas en un gestor al que solo tú tienes acceso con una clave muy difícil y doble factor de autenticación, nadie podrá tener acceso a dicho repositorio si tú no estás. Ni aunque tu mujer o tu hermano o […]