Hace unos días, el servicio de criptocarteras de Ethereum (ETH) MyETherWallet sufrió un ataque de secuestro de DNS (ahora lo explico, no te preocupes) que consiguió vaciar un buen montón de criptocarteras hasta obtener un total de 152.000 dólares… no está nada mal para un ataque que apenas duró unas horas. Vamos a ver cómo lo hicieron los ciber-criminales.

Ya hemos hablado en alguna ocasión sobre los servicios de criptocarteras, por ejemplo en la entrada donde recomendábamos guardar los Bitcoins bajo el colchón. De haberlos guardado ahí, este ataque no te habría afectado… pero claro, cumplir con todos los requisitos de Seguridad que te permiten dormir tranquilo teniendo tus cripto-ahorros bajo el colchón no es fácil, por lo que hay muchos usuarios que confían en servicios de carteras (wallets) online. Uno de ellos es My Ether Wallet. Este servicio te permite generar una wallet de forma segura y almacenar las credenciales y claves privadas en tu ordenador, de manera que tienes la llave para entrar pero la cartera se encuentra en la nube, un compromiso medio de Seguridad entre tenerla completamente delegada e instalarla en tu ordenador.

Este servicio es gratutito y treméndamente útil, mucha gente lo utiliza para almacenar las criptomonedas basadas en ETH que quieren guardar a largo plazo, así no las tienen en un Exchange donde en principio están menos seguras… y como la inversión es a largo plazo tampoco tienen la necesidad de comprar o vender, por lo que en una cartera estática parece que es donde mejor están.

El ataque: secuestro de DNS

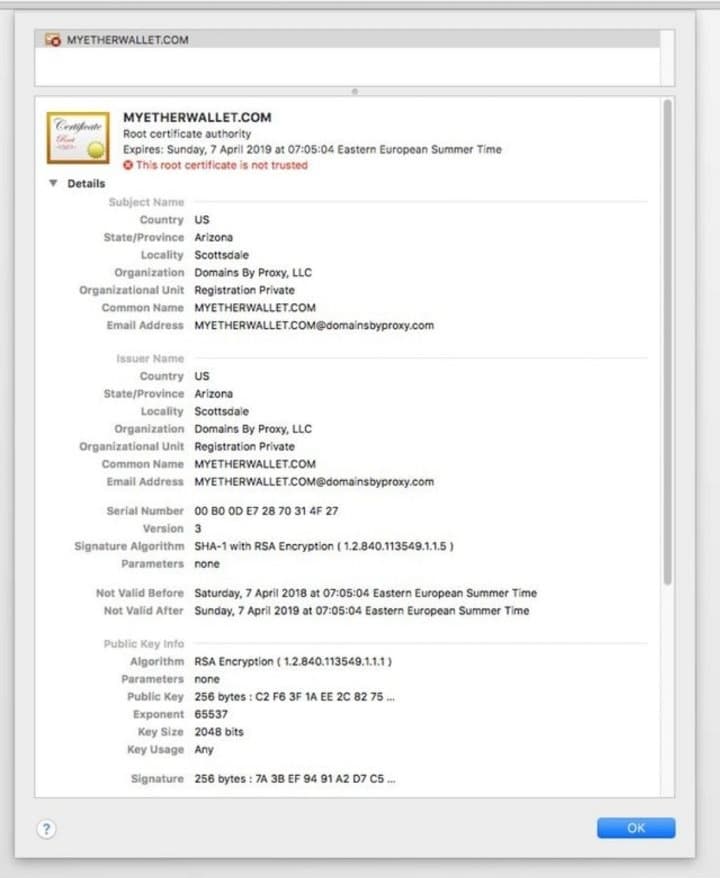

El pasado día 24 de abril, algunos usuarios se dieron cuenta de que al acceder a MyEtherWallet el navegador les devolvía un error en el certificado TLS de la página (el candadito verde, para entendernos). Pero como por desgracia los usuarios estamos acostumbrados a este tipo de fallos como cuando un certificado caduque y el administrador del sistema no lo haya renovado aun o como cuando accedemos a una web con un certificado auto-firmado sin una entidad de confianza detrás, pues muchos de ellos simplemente ‘Aceptaron’ el error y siguieron navegando por el servicio. En realidad, el aviso era legítimo ya que no estaban accediendo al sitio de MyEtherWallet real, sino a una copia con el mismo aspecto donde introdujeron su nombre de usuario y contraseña como siempre hacían (vamos, un ataque de phishing de los de toda la vida pero 2.0). Al hacer esto, los cibercriminales se hacían con sus credenciales y accedían al servicio real, moviendo todas las monedas de la cartera del usuario a otra cartera de los malotes.

Dicho así parece fácil, pero para poder in-personar al servicio de MyEtherWallet no utilizaron ningún email malvado donde se hacían pasar por los administradores del servicio y te facilitaban un link apuntando al sitio falsificado, sino que lo hicieron a nivel de DNS. Los criminales tuvieron acceso a los servidores DNS de un ISP en Rusia y consiguieron publicar en algunos servidores de DNS que la dirección IP del sitio de MyEtherWallet era en realidad la dirección IP del sitio falsificado, por lo que en la URL de tu navegador no veías una dirección falsa como se hacía hace unos años cuando te llegaba un email del banco Santander diciendo que entraras en http://banco.santander.malos.com para verificar tus credenciales. En esta ocasión, tu navegador mostraba la URL original del sitio https://www.myetherwallet.com y no había forma de ver a simple vista que se trataba de un ataque… salvo por el candado y el aviso del certificado.

El ataque sólo duró unas horas, enseguida los servidores de DNS fueron avisados del fraude y sustituyeron la dirección IP falsificada por la real para que los usuarios volvieran a conectar con el sitio real. Los malos sólo tuvieron unas pocas horas para capturar credenciales y mover las criptomonedas de las carteras originales a otras controladas por ello… pero en total se hicieron con 152.000 dólares aproximadamente al mover 216 ETHs (al precio aproximado de 700 dólares cada uno).

Lecciones aprendidas

¿Qué pasaría si el error del certificado nos sale cuando accedemos a la página de nuestro banco? Pues salvo algunas excepciones, el 90% de los usuarios entraría igual a la página del banco sin darle mayor importancia al certificado: ‘habrá caducado’. Volvemos a ver lo importante que es la educación en materia de Seguridad de la Información, por lo menos en cuanto a mínimos se refiere. Cada vez tenemos más información online, más partes de nuestra vida se encuentran en la red, y no podemos delegar en terceros toda esta información sin por lo menos poner todo lo que esté en nuestra mano para asegurar el acceso seguro a estos datos. De ahora en adelante, si veis que la página a la que intentáis acceder se muestra diferente a lo habitual, si os llega un correo sospechoso donde se os piden credenciales o si el candadito que siempre está verde se pone en rojo y grita ‘AuuuAAA AuuuuAAAA vamos a morir todos!!!’, es mejor que desconfiéis y volváis a intentarlo en otro momento o desde otro móvil/ordenador simplemente para aseguraros que estáis accediendo a donde se supone que deberíais estar accediendo.

Muy bien explicado. Hay que estar atentos siempre con la seguridad de nuestras criptos.

Gracias!

Gracias María! Me alegro de que te haya gustado 🙂